Kurze Pins sind für Graykey kein nennenswertes Problem.

Vor zwei Jahren matchte sich das FBI noch mit Apple um die Entsperrung des Attentäters von San Bernardino. Der Tech-Konzern widersetzte sich einem Gerichtsbeschluss zur Entsperrung des Gerätes unter Verweis auf Sicherheitsimplikationen für alle Nutzer. Die Behörden ließen das Gerät schließlich von einem Drittanbieter knacken – mutmaßlich dem israelischen Start-up Cellebrite.

Doch das Knacken der Apple-Smartphones ist mittlerweile deutlich schneller und billiger geworden. Dafür sorgt ein Anbieter namens Grayshift. Ihr Gerät namens Graykey – es kostet je nach Version 15.000 oder 30.000 Dollar – kommt auch mit aktuellen Modellen und iOS 11 klar. Die günstigere Variante setzt eine Internetanbindung voraus und kann nur eine bestimmte Anzahl an Entsperrvorgängen durchführen, ehe eine neue Lizenz gekauft werden muss. Die teurere Ausgabe funktioniert ohne einem solchen Limit und auch offline.

Graykey hebelt Bruteforce-Schranke aus

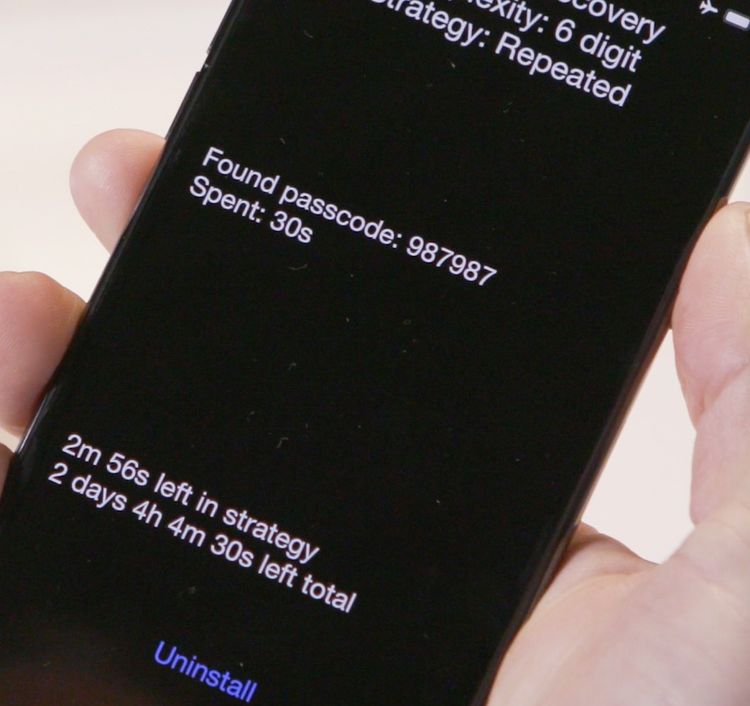

Kurze Pincodes sollen sich schon binnen Minuten knacken lassen. Bei längeren, ab sechs Stellen, kann es rund einen Tag oder mehr dauern. Das legt nahe, dass es Grayshift gelungen ist, eine wichtige Sicherheitsschranke auszuhebeln, die sogenannte "Bruteforce"-Angriffe (hier: das schnelle Durchprobieren verschiedener Zahlenfolgen) unterbinden soll.

Nach einer gewissen Anzahl an falschen Pins setzt das System eine Wartezeit, ehe man eine neuerliche Eingabe versuchen kann. Die ersten vier Entsperrversuche lassen sich dabei noch ohne Pause durchführen, anschließend muss man mit jedem falschen Code länger warten. Die kürzeste Verzögerung beträgt eine Minute und steigert sich mit jedem weiteren unrichtigen Pin. Ab neun Fehlversuchen gilt eine Unterbrechung von einer Stunde. Die relativ flotte Entsperrung durch Graykey ist nur möglich, wenn das Gerät diese Schranke umgehen kann.

Sicherheitsforscher Matthew Green zitiert dazu aus dem Guide des Entsperr-Tools. Demnach kann man einen vierstelligen Pincode längstenfalls nach 13 Minuten knacken. Ein sechsstelliger Code fällt spätestens nach etwas mehr als 22 Stunden.

Keine kurzen Pins mehr

Das hat für iPhone-Nutzer eine wichtige Implikation, zumal sich nicht ausschließen lässt, dass Graykey, das offiziell nur an Polizeibehörden verkauft wird, auf Umwegen in die Hände von Kriminellen gelangt. Sie sollten künftig keine kurzen Pins mehr verwenden. Es gibt außerdem eine Einstellung, die festlegt, dass alle Daten auf dem Gerät gelöscht werden, sobald der Pin zehn Mal falsch eingegeben wurde. Es ist aber unklar, ob diese überhaupt greift, wenn Graykey bereits keine Verzögerungen auslöst.

Experten empfehlen laut Motherboard generell, auf einen reinen Ziffern-Pin zu verzichten und stattdessen Zahlen, Buchstaben und nach Möglichkeit auch Symbole – also ein klassisches Passwort – zu nutzen. Dieses sollte zumindest sieben, besser aber neun Stellen lang sein.

Sicherheit vs. Komfort

Das ist aber wiederum mühsam, daher gibt es auch die Option, zusätzlich TouchID oder FaceID zur Erkennung von Fingerabdruck oder Gesicht zu verwenden. Diese sind aber auch nicht hundertprozentig sicher und in den USA ist der rechtliche Schutz für Passwörter besser ausgeprägt, als jener für Fingerabdrücke.

Es gilt also, Risiko gegen Komfort abzuwägen, zumal längst nicht jeder Handydieb über Graykey oder die technischen Möglichkeiten zum Austricksen von FaceID oder TouchID verfügt. (red, 17.04.2018)