Ob Whatsapp, Facebook Messenger oder auch Signal: Chat-Apps nehmen im Smartphone-Alltag eine zentrale Rolle ein. Was hier diskutiert wird, ist meist privat, manchmal auch geheim. Entsprechend groß ist das Bedürfnis, dass das Geschriebene auch wirklich gut davor geschützt ist, dass Dritte mitlesen können. In diesem Zusammenhang wird gerne ein Begriff in die Diskussion eingeworfen, bei dem wohl längst nicht allen klar ist, was er eigentlich bedeutet: Nur Messenger mit "Ende-zu-Ende-Verschlüsselung" garantieren, dass die Kommunikation wirklich privat bleibt, heißt es – und zwar zu Recht.

Zeit, sich einmal möglichst einfach zu erklären, was eigentlich dahintersteckt, warum diese Technik tatsächlich für moderne Messenger essenziell ist und doch kein Allheilmittel darstellt. Also auch klarzumachen, wo die Grenzen liegen und warum das gerade für aktuelle politische Debatten wichtig ist.

Verschlüsselung

Der erste Schritt dabei ist, einmal zu klären, was Verschlüsselung ist. Auf die unterste Ebene heruntergebrochen: Darunter versteht man die Umwandlung von für alle lesbaren Inhalten in eine chiffrierte Variante, die im besten Fall nur das Gegenüber lesen kann. Historisch spricht man dabei von der Umwandlung eines Klartextes in einen Geheimtext, freilich sollte man diese Begriffe heutzutage nicht mehr allzu wörtlich nehmen. Verschlüsselung wird auch für allerlei andere Daten als nur "Text" genutzt.

Wie das genau funktioniert, würde hier jetzt den Rahmen sprengen, zudem gibt es viele unterschiedliche Verfahren, aber sagen wir mal so: Es ist viel Mathematik, und ja, aktuelle Verfahren erfüllen diese Aufgaben sehr gut und auch sicher, üblicherweise kann man sich auf deren Effektivität also verlassen.

Wozu das alles?

Aus dem modernen Internet ist Verschlüsselung nicht mehr wegzudenken, ohne sie würden sämtliche privaten Daten – von persönlichen Bildern über Kreditkartendetails und Passwörtern – nämlich im erwähnten Klartext durch die Welt geschickt werden. Was auch heißt: Jeder, der Zugriff auf so eine Leitung hat, könnte einfach so alles mitlesen, was über diese transportiert wird.

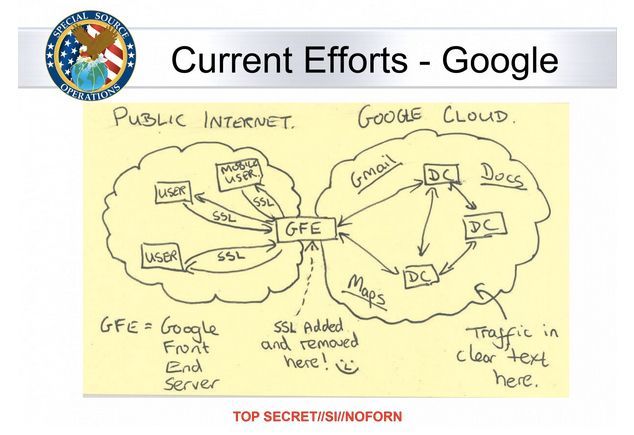

Dass das kein theoretisches Problem ist, musste die Welt im Jahr 2013 schmerzhaft erfahren. Vom NSA-Whistleblower Edward Snowden geleakte Dokumente legten offen, dass der US-Geheimdienst eine umfassende Überwachung und Analyse des Internetverkehrs vornahm. Verschlüsselung war zwar damals schon kein ganz neues Thema mehr, sie wurde aber meist nur für einzelne, besonders sensible Aufgaben eingesetzt.

Im konkreten Fall stellte sich als verheerend heraus, dass zahlreiche große Internetfirmen die Kommunikation zwischen ihren weltweit verteilten Rechenzentren zwar über private Leitungen jenseits des öffentlichen Internets, aber dort aus Effizienzgründen unverschlüsselt abwickelten. Genau das war irgendwann auch der NSA aufgefallen, die dann – übrigens mithilfe des britischen GCHQ, da eine solche Form der Spionage in den USA schlicht illegal gewesen wäre – an dieser Stelle ansetzten.

Ein Weckruf

So unerfreulich dieser Vorfall war, er war auch so etwas wie ein Weckruf für die Sicherheit im Internet. Große Firmen machten sich nach den Snowden-Veröffentlichung rasch daran, diesen Datenverkehr vollständig zu verschlüsseln. Zudem begann ein konzertierter Push für die Unterstützung von HTTPS bei Webseiten. Das kann als voller Erfolg bezeichnet werden, heutzutage sind unverschlüsselte HTTP-Verbindungen so sehr die Ausnahme, dass sie von manchen Browsern von Haus aus bereits blockiert werden. Parallel dazu wurden alte, weniger sichere Verschlüsselungsverfahren aussortiert.

Das ist gut, aber was dabei nicht vergessen werden darf: Es handelt sich "nur" um eine sogenannte Transportverschlüsselung, also eine Methode, um den Weg von den Nutzern zu einem Serviceanbieter – üblicherweise eine Webseite oder auch der hinter einer App stehende Dienst – zu schützen. Da irgendeine Firma das Ziel dieser Kommunikation ist, kann diese die Daten natürlich auch entschlüsseln und hat dann Zugriff darauf.

Für manches notwendig, für anderes ein Problem

Das ist an sich auch nichts Verwerfliches, sondern in den meisten Fällen schlicht für den Betrieb dieser Dienste notwendig. Immerhin will man ja, dass die Bank weiß, an wen eine Überweisung gehen soll oder Netflix beim Klick auf die Webseite das richtige Video wählt.

In manchen Fällen ist genau das aber weder notwendig noch erwünscht. Chats sind so ein Fall, denn die sollen ja eigentlich nur die daran Teilnehmenden etwas angehen. Wenn diese jetzt aber nur transportverschlüsselt an einen großen Dienst geschickt und dort dann im Klartext verfügbar sind, dann können natürlich auch Polizeibehörden oder Kriminelle versuchen Einblick zu nehmen.

Ein anderer Ansatz: Ende zu Ende

Genau aus diesem Grund ist die Ende-zu-Ende-Verschlüsselung entstanden. Diese sorgt dafür, dass die Nachrichten so verschlüsselt werden, dass sie wirklich nur von den Teilnehmerinnen und Teilnehmern der Konversation wieder in Klartext umgewandelt werden können. Der Servicebetreiber reicht die Nachrichten lediglich weiter, sieht aber nicht, was enthalten ist, und kann so auch keine Inhalte herausgeben – egal wer fragt.+

Diese Idee ist nicht ganz neu, schon Anfang der 2000er-Jahre gab es sogenannte "Off the Record"-Plugins für gewisse Instant-Messaging-Programme – also die Vorläufer moderner Messenger. Einige Jahre später folgte dann eine kleine App namens "Text Secure", die dank Ende-zu-Ende-Verschlüsselung einen effektiven Schutz für SMS-Kommunikation versprach – und aus der später der Messenger Signal hervorgehen sollte.

Das dafür entwickelte Signal-Protocol wird heutzutage bei einer Fülle unterschiedlicher Messenger zur Ende-zu-Ende-Verschlüsselung verwendet. Neben Signal selbst ist das vor allem Whatsapp, aber auch die privaten Chats des Facebook Messengers oder die RCS-Kommunikation bei Google Messages bedienen sich dieses Protokolls. Es ist nicht nur im Quellcode verfügbar, sondern auch mehrfach geprüft, gilt derzeit also als "State of the Art".

Andere Programme verwenden hingegen eigene Verfahren, bei iMessage oder Threema gelten diese ebenfalls als sehr sicher, bei anderen wie Telegram gibt es hingegen gewisse Zweifel über die reale Qualität der Verschlüsselung – aber das nur am Rande.

Essenziell und doch kein Allheilmittel

So erfreulich die mittlerweile große Verbreitung von Ende-zu-Ende-Verschlüsselung unzweifelhaft ist: Dass dieser Begriff zunehmend von Messengern als der Begriff schlechthin für den Schutz von Nutzerdaten verwendet wird, ist ein Problem. Wer etwa nur danach geht, könnte meinen, dass Signal und das von Meta/Facebook entwickelte Whatsapp ein ähnliches Privatsphärenniveau bieten. Die Wahrheit ist davon meilenweit entfernt.

Das liegt daran, dass Ende-zu-Ende-Verschlüsselung eben nur ein Faktor im Schutz der Privatsphäre ist, konkret zum Schutz der eigentlichen Inhalte. Bei Chats fallen aber noch eine Fülle an anderen Daten an. Wer mit wem wann in welchen Gruppen diskutiert, mag für Außenstehende nicht minder interessant sein. Doch auch welche Bilder, Artikel oder GIFs mit Dritten in Chats geteilt werden, kann Spuren hinterlassen, wenn die jeweilige App dafür nicht einen Extraschutz bietet.

"Use Signal"

Das ist dann auch der Unterschied, warum viele Sicherheitsexpertinnen und -experten bisher beim Spruch "Nutze Signal" als kurze Empfehlung für all jene, die einen sicheren Messenger suchen, bleiben. Einfach weil dort bei der Aufnahme neuer Funktionen immer darauf geachtet wird, keine neuen Datenspuren zu produzieren. So wurden etwa Dinge wie eine Artikelvorschau oder auch eine GIF-Suche erst implementiert, nachdem klar war, dass man die damit einhergehende Kommunikation ebenfalls effektiv anonymisieren kann.

Zudem verzichtet Signal ganz auf Tracker und Analysetools in den eigenen Apps, auch etwas, das viele andere Lösungen nicht von sich behaupten können. Vom Umstand, dass bei einigen davon die Ende-zu-Ende-Verschlüsselung nicht immer oder nur nach manueller Aktivierung zum Einsatz kommt, einmal ganz abgesehen.

Effektiver Schutz gefällt nicht allen

Doch abgesehen von all diesen Fragen bleibt doch eine erfreuliche Erkenntnis: Bei vielen großen Messengern sind heutzutage zumindest die Inhalte der Konversationen wirklich effektiv vor Mitlesenden geschützt. Das ist für die meisten ein Grund zur Freude, manchen aber ein echter Dorn im Auge. Gerade Geheimdienste und Polizeibehörden klagen seit Jahren über diesen Trend. Man drohe "blind" zu werden und könne so potenziell den nächsten großen Terroranschlag oder die Verbreitung von Darstellungen sexualisierter Gewalt an Kindern nicht mehr verhindern – nur um die zwei großen Klassiker jener, die für mehr Überwachung werben, zu zitieren.

Die Zunahme von Verschlüsselung hat in diesen Kreisen nun andere Ideen laut werden lassen: Statt am Weg oder bei den Serviceanbietern zu spionieren, würde man in Zukunft am liebsten auf den Geräten der Nutzer selbst mitlesen, technisch gesehen nennt sich das "Client Side Scanning". Aktuelle Bestrebungen in diese Richtung werden etwa in der EU gerade unter dem Begriff "Chatkontrolle" aktiv diskutiert, während sie in Großbritannien vor kurzem überraschend wieder aufgegeben wurden. Dort hätten Messenger-Anbieter dazu verpflichtet werden sollen, ein System zu schaffen, mit dem sie die Chats ihrer Kunden nach problematischen Inhalten durchsuchen und diese im Fall des Falles melden müssen.

Was das Auge sieht ...

Jetzt mögen sich manche fragen: Wieso ist das eigentlich möglich, wenn wir schon diese schöne Ende-zu-Ende-Verschlüsselung haben? Nun einfach, weil auch diese Verschlüsselung im Endeffekt nur den Datentransport sowie die Speicherung der Informationen sichern kann. Am Gerät selbst müssen die Daten natürlich entschlüsselt werden, sonst können wir sie ja nicht lesen. Eine Unterwanderung der zugehörigen App – oder auch des gesamten Systems, Stichwort: Staatstrojaner – wird also immer einen Zugriff auf Inhalte ermöglichen. Das ist nicht zu verhindern, und wird es wohl auch nie sein.

Die Art, wie das passieren soll, ist übrigens der Grund, warum Proponentinnen und Proponenten der Chatkontrolle oftmals darauf beharren, dass damit keine Verschlüsselung "gebrochen" wird. Technisch gesehen ist das nämlich richtig, gleichzeitig ist das aber natürlich nur geschicktes Framing, da es im Endeffekt auf das Gleiche hinausläuft.

Konzepte wie die "Chatkontrolle" brechen Verschlüsselung nicht, sie umschiffen sie, indem sie eine Ebene tiefer angreifen und diese unterwandern. Sie schaffen damit eine Art Hintertür, die zum Zwecke der Überwachung mancher die Privatsphäre aller Messenger-Nutzer unterwandert. Dass solche Hintertüren immer auch ein potentieller Angriffspunkt für andere Geheimdienste und Kriminelle sind, werden Sicherheitsexpertinnen und -experten seit Jahren nicht müde zu betonen.

Eine Prise Realität

Zum Abschluss aber noch mal ein notwendiger Schritt zurück. Denn was bei Diskussionen über die Absicherung der Kommunikation und dem dabei unvermeidlichen Fokus auf technische Fragen oft zu kurz kommt: Jeder Chat ist immer eine Frage des Vertrauens. Das mag banal klingen, ist es vielleicht auch, aber im Endeffekt der wichtigste Faktor in allen Überlegungen zu diesem Thema.

Die beste Verschlüsselung, der tollste Schutz nützt nichts, wenn das Gegenüber dann Screenshots oder Fotos einer Konversation macht und diese weitergibt oder auch nur für sich speichert. Dessen sollte man sich immer bewusst sein. Wer wirklich sicher sein will, dass eine irgendwie problematische Nachricht nicht irgendwann in der Öffentlichkeit landet, der sollte sich also vor allem sehr genau überlegen, an wen sie geht – und ob nicht doch manchmal ein vertrauensvolles Gespräch bei einem Spaziergang der bessere Rahmen dafür wäre. (Andreas Proschofsky, 10.9.2023)